✅ Grundlagen

Der Begriff „Quishing“ setzt sich aus „QR“ (Quick Response) und „Phishing“ zusammen.

Phishing bezeichnet einen Cyberangriff, bei dem Angreifer versuchen, sensible Informationen wie Passwörter oder Kreditkartendaten zu erlangen, indem sie sich als vertrauenswürdige Institution ausgeben.

Beim Quishing verwenden die Angreifer statt eines herkömmlichen Links einen QR-Code, der den Benutzer auf eine betrügerische Website oder zu einer schädlichen App führt.

Was sind QR-Codes?

QR-Codes sind quadratische Barcodes, die über das Smartphone gescannt werden und den Benutzer direkt zu einer bestimmten Webseite leiten.

Diese Technologie hat in den letzten Jahren durch die zunehmende Digitalisierung stark an Popularität gewonnen. QR-Codes finden sich heute auf Werbeplakaten, in Restaurants oder bei digitalen Zahlungen. Genau diese Popularität machen sich Cyberkriminelle zunutze.

💣 Funktionsweise vom Quishing

Der typische Ablauf eines Quishing-Angriffs sieht wie folgt aus:

- Platzierung des QR-Codes: Die Angreifer platzieren bösartige QR-Codes an öffentlichen Orten oder versenden diese per E-Mail, Post oder sogar in sozialen Medien. Der QR-Code scheint dabei harmlos oder nützlich zu sein, etwa als Weg zu einem Rabatt, einem Service oder einer vermeintlich hilfreichen App.

- Scan des QR-Codes: Sobald der Benutzer den QR-Code mit seinem Smartphone scannt, wird er automatisch auf eine Webseite oder zu einem Download weitergeleitet. Häufig gibt diese Webseite vor, ein legitimes Unternehmen zu repräsentieren, wie eine Bank oder einen Online-Dienst.

- Betrug und Datendiebstahl: Die betrügerische Webseite fordert den Benutzer dazu auf, vertrauliche Informationen einzugeben, z. B. Zugangsdaten, Zahlungsinformationen oder persönliche Daten. Alternativ kann der QR-Code auch dazu führen, dass auf dem Smartphone schädliche Software installiert wird, die den Angreifern Zugang zum Gerät und zu sensiblen Daten verschafft.

Üblicherweise werden gängige Funktionsweisen, die dem Endbenutzer Zeit ersparen als Einstiegspunkt genutzt. - Endbenutzer können dabei klassische Konsumenten, aber auch Mitarbeiter in IT-Abteilungen oder generell in Unternehmen sein.

Die schädliche Aktion wird, im Gegensatz zum Barcode, gegebenenfalls bereits durch den Scan ausgeführt. Der einfache 1D-Barcode enthält nur starre Werte Zahlen und Buchstaben, aber niemals eine URL oder Schadcode.

❓ Warum ist Quishing so gefährlich?

Quishing ist besonders gefährlich, weil es auf der wachsenden Nutzung von QR-Codes aufbaut.

Viele Menschen sind sich der potenziellen Gefahren beim Scannen von QR-Codes nicht bewusst und gehen davon aus, dass diese Technologie sicher ist.

Außerdem bietet das Scannen eines QR-Codes weniger Transparenz als das Klicken auf einen herkömmlichen Link: Während bei einem Link in einer E-Mail die URL oft sichtbar ist und auf verdächtige Zeichen überprüft werden kann, bleibt der Inhalt eines QR-Codes für den Benutzer zunächst unsichtbar.

Ein weiteres Problem ist, dass mobile Geräte im Zentrum solcher Angriffe stehen. Smartphones sind oft schlechter gegen Cyberangriffe geschützt als Computer, da viele Nutzer keine Antivirenprogramme oder Sicherheitsanwendungen auf ihren Handys installiert haben. Zudem sind mobile Betriebssysteme oft anfälliger für bestimmte Arten von Malware.

Durch die Bestätigung des Benutzers wird unbewusst das Sicherheitsbewusstsein gesenkt und der menschlicher Überraschungseffekt unterdrückt.

🎯 Wer ist das Ziel von Quishing?

Quishing richtet sich sowohl an Privatpersonen als auch an Unternehmen.

Im Fokus stehen häufig Benutzer, die wenig technisches Verständnis haben und sich der Risiken von QR-Codes nicht bewusst sind. Unternehmen sind jedoch ebenfalls gefährdet, da Angreifer gezielt QR-Codes in geschäftlichen E-Mails platzieren oder auf Firmenveranstaltungen verteilen können.

Für Unternehmen ist es besonders gefährlich, da durch Quishing-Angriffe oft Zugangsdaten zu internen Netzwerken oder sensiblen Geschäftsdaten gestohlen werden können. Ein erfolgreicher Quishing-Angriff kann zu schwerwiegenden Datenlecks, finanziellen Verlusten und Reputationsschäden führen.

👍 Wie kann man sich vor Quishing schützen?

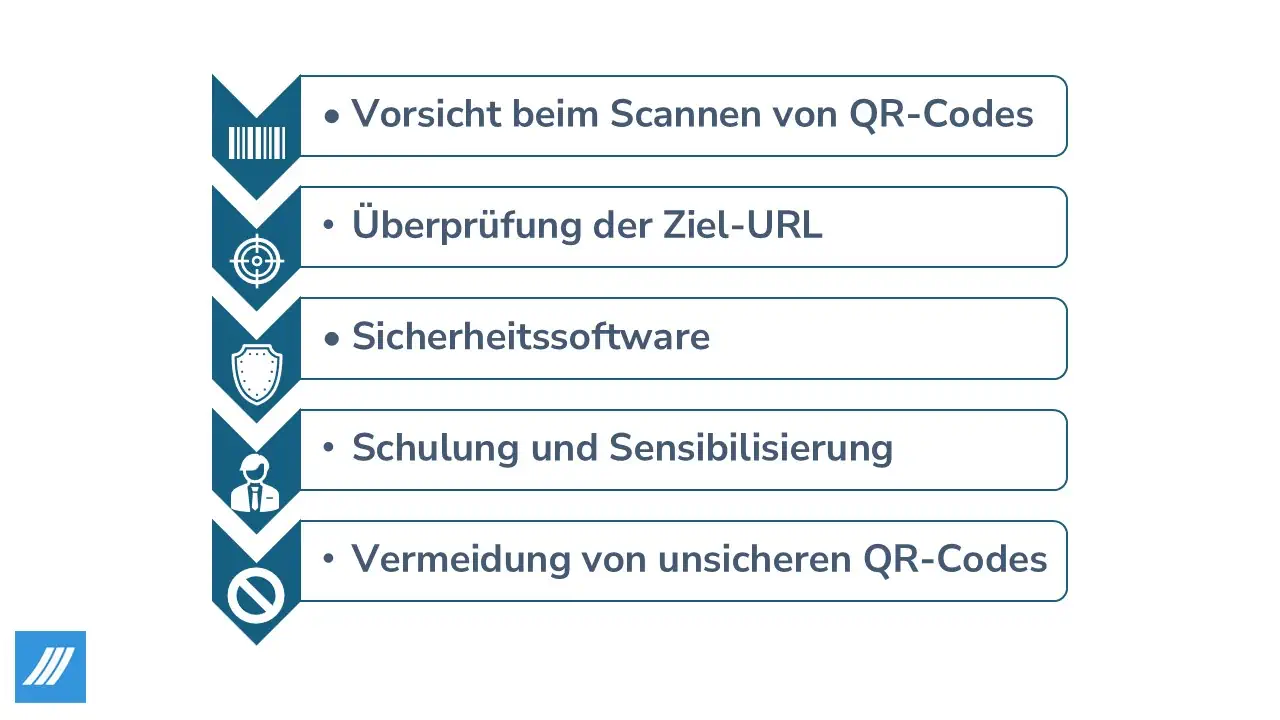

Trotz der potenziellen Bedrohung gibt es Maßnahmen, die sowohl Privatpersonen als auch Unternehmen ergreifen können, um sich vor Quishing-Angriffen zu schützen:

- Vorsicht beim Scannen von QR-Codes: Scannen Sie nur QR-Codes, die aus vertrauenswürdigen Quellen stammen. Seien Sie besonders vorsichtig bei QR-Codes, die Sie per E-Mail oder in sozialen Medien erhalten.

- Überprüfung der Ziel-URL: Moderne QR-Code-Scanner-Apps bieten oft die Möglichkeit, die URL anzuzeigen, bevor man die Webseite besucht. Nutzen Sie diese Funktion, um die Vertrauenswürdigkeit der Seite zu prüfen.

- Sicherheitssoftware installieren: Installieren Sie auf Ihren mobilen Geräten eine Sicherheits-App oder ein Antivirenprogramm, das potenziell bösartige Aktivitäten erkennt und blockiert.

- Schulung und Sensibilisierung: Unternehmen sollten ihre Mitarbeiter regelmäßig über aktuelle Cyberbedrohungen informieren und schulen, wie sie sich vor Quishing und anderen Angriffen schützen können.

- Vermeidung von unsicheren QR-Codes: Unternehmen, die selbst QR-Codes einsetzen, sollten sicherstellen, dass diese Codes sicher generiert und geschützt werden. Dies kann durch die Implementierung von Verschlüsselungstechniken und Authentifizierungsmechanismen erreicht werden.

Die Vermeidung von QR-Codes bekommt hierbei eine besondere Bedeutung zu, denn Mitarbeiter können kaum oder nur unzureichend die Qualität und Gefährdungspotenziale erkennen. Andere Barcode-Typen, die keine Weiterleitung als Konzept beinhalten können dabei gefahrlos eingesetzt werden.

📃 Fazit - Quishing ist ein weiterer Bedrohungsfaktor in der IT-Welt

Quishing stellt eine ernstzunehmende Bedrohung in der digitalen Welt dar und baut auf die weitverbreitete Nutzung von QR-Codes auf.

Durch das Ausnutzen von Unachtsamkeit und fehlender Transparenz können Cyberkriminelle auf einfache Weise sensible Daten stehlen oder schädliche Software verbreiten.

Mittlerweile ist die Nutzung ein legitimer Standard geworden, wodurch die Hemmschwelle auf Nutzer-Seite deutlich gesunken ist. Hier fehlt aus der Gewohnheit heraus, mittlerweile die gesunde Vorsicht, vor dem Unbekannten dahinter.

Um sich vor Quishing zu schützen, ist es entscheidend, wachsam zu bleiben, Sicherheitsmaßnahmen zu ergreifen und QR-Codes nur von vertrauenswürdigen Quellen zu scannen. Ebenso sollte in sensiblen Bereichen, wie der IT auf die Nutzung von QR-Codes verzichtet werden, damit das Risiko rigoros gesenkt werden kann.