🔍 Identifikation von Risiken

Die Identifikation potenzieller Risiken bildet den Grundpfeiler eines effektiven Risikomanagements im IT-Asset-Management. Als Hersteller von IT-Asset-Management-Lösungen ist es von entscheidender Bedeutung, dass Nutzer einen umfassenden Überblick über ihre IT-Infrastruktur erhalten.

Dazu gehört die Durchführung einer umfassenden Asset-Überprüfung, bei der alle Hardware- und Softwarekomponenten erfasst werden. Dieser Prozess ermöglicht es Unternehmen, nicht nur ihre Ressourcen zu kennen, sondern auch potenzielle Sicherheitslücken und Schwachstellen zu identifizieren.

📈 Bedrohungsanalyse

Eine gründliche Bedrohungsanalyse ist ein weiterer kritischer Schritt.

ITAM-Lösungen bieten die Möglichkeit, mögliche Bedrohungen wie Cyberangriffe, Datenlecks oder Hardwareausfälle systematisch zu bewerten.

Durch die Kombination von Asset-Überprüfung und Bedrohungsanalyse entsteht eine ganzheitliche Grundlage für die Identifikation von Risiken in der IT-Infrastruktur.

📋 Checkliste für die Identifikation von Risiken

- Asset-Überprüfung:

Identifikation aller IT-Assets im Unternehmen, einschließlich Hardware, Software und Netzwerkkomponenten.

- Bedrohungsanalyse:

Bewertung der möglichen Bedrohungen, wie Cyberangriffe, Datenlecks oder Hardwareausfälle.

- Sicherheitslückenanalyse:

Überprüfung von Schwachstellen in der IT-Infrastruktur, Softwareanwendungen und Netzwerkkonfigurationen.

📊 Bewertung von Risiken

Die Bewertung von Risiken ist ein komplexer Prozess, der eine gründliche Analyse erfordert. Unsere Lösungen unterstützen Unternehmen dabei, eine Risikomatrix zu erstellen, in der Eintrittswahrscheinlichkeit und Auswirkungen jedes identifizierten Risikos systematisch bewertet werden.

Hierbei wird nicht nur die finanzielle Seite betrachtet, sondern auch die Einhaltung von Compliance-Vorschriften. Als ITAM-Hersteller stellen wir sicher, dass unsere Kunden nicht nur finanzielle Auswirkungen verstehen, sondern auch die potenziellen rechtlichen Konsequenzen, die aus Risiken resultieren können.

IT-Asset-Managements unterstützen Unternehmen auch dabei, Risiken hinsichtlich ihrer Auswirkungen auf die Geschäftsziele zu analysieren.

Durch die enge Zusammenarbeit mit zwischen ITAM-Tool und Kunden wird gewährleistet, dass die Bewertung von Risiken nicht nur auf der IT-Ebene stattfindet, sondern auch die strategischen Ziele des Unternehmens berücksichtigt.

📋 Checkliste für die Bewertung von Risiken

- Risikomatrix erstellen:

Kombination von Eintrittswahrscheinlichkeit und Auswirkungen, um Risiken in einer Matrix zu priorisieren.

- Finanzielle Auswirkungen analysieren: Schätzung der finanziellen Kosten im Falle eines Risikoeintritts, einschließlich potenzieller Verluste und Wiederherstellungskosten.

- Compliance-Bewertung: Prüfung, ob identifizierte Risiken gegen Compliance-Vorschriften verstoßen und rechtliche Konsequenzen mit sich bringen könnten.

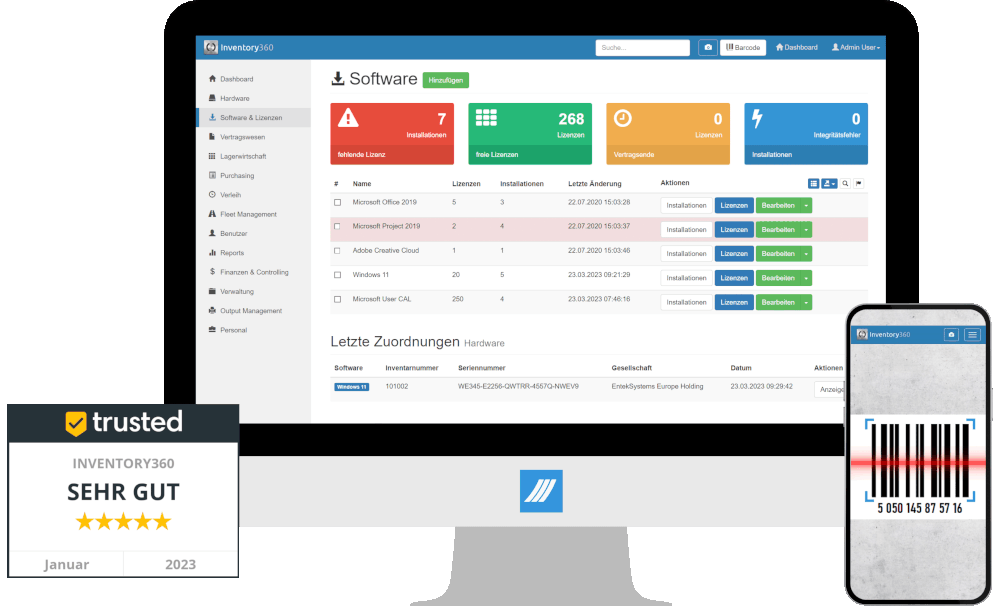

💡 Lizenzmanagement leicht gemacht

Kombiniert Lizenzen, Verträge, Erinnerungen und vieles mehr in einem System.

📉 Minimierung von Risiken

Die Minimierung von Risiken ist das Herzstück unseres Engagements als Hersteller von IT-Asset-Management-Lösungen.

Durch die Implementierung von Sicherheitsrichtlinien sorgt ein ITAM dafür, dass Nutzer klare Anweisungen für den sicheren Umgang mit IT-Assets haben. IT-Asset-Management Lösungen unterstützen Unternehmen dabei, Zugriffsbeschränkungen festzulegen und ein effizientes Datenmanagement zu etablieren.

Schulungen für Mitarbeiter sind ein wesentlicher Baustein in der Minimierung von Risiken.

Als ITAM-Hersteller bieten wir Schulungsprogramme an, die Mitarbeiter für aktuelle Sicherheitsrisiken sensibilisieren und ihnen die notwendigen Kenntnisse vermitteln, um sicherheitsbewusst zu handeln.

Die Integration von Sicherheitstechnologien ist ein weiterer Schwerpunkt unserer Lösungen. Wir bieten nicht nur fortschrittliche Technologien wie Antivirus-Software, Firewalls und Intrusion Detection Systems (IDS), sondern sorgen auch für ihre nahtlose Integration in die bestehende IT-Infrastruktur.

Regelmäßige Audits und Überprüfungen sind ein unverzichtbarer Bestandteil der Risikominimierung. Unsere Lösungen ermöglichen es Unternehmen, kontinuierlich die Wirksamkeit ihrer Sicherheitsmaßnahmen zu überwachen und bei Bedarf Anpassungen vorzunehmen.

📋 Checkliste für die Minimierung von Risiken

- Sicherheitsrichtlinien implementierenFestlegung von klaren Richtlinien für den sicheren Umgang mit IT-Assets, Zugriffsbeschränkungen und Datenmanagement.

- Regelmäßige Schulungen für MitarbeiterSensibilisierung der Mitarbeiter für Sicherheitsrisiken und Implementierung von Schulungsprogrammen zur Verhaltensänderung.

- Einsatz von SicherheitstechnologienIntegration von Antivirus-Software, Firewalls, Intrusion Detection Systems (IDS) und anderen Sicherheitstools.

- Regelmäßige Audits und ÜberprüfungenDurchführung von regelmäßigen Sicherheitsaudits und Überprüfungen, um sicherzustellen, dass Sicherheitsmaßnahmen wirksam sind.

📃 Fazit - Gewährleistung der IT-Sicherheit durch ganzheitliches Risikomanagement

Als Hersteller von IT-Asset-Management-Lösungen betrachten wir das Risikomanagement als einen proaktiven Ansatz, um Unternehmen in der digitalen Welt zu stärken.

Die Identifikation, Bewertung und Minimierung von Risiken sind keine isolierten Aufgaben, sondern Teil eines umfassenden Engagements, das darauf abzielt, nicht nur die Sicherheit der IT-Assets unserer Kunden zu gewährleisten, sondern auch ihre geschäftlichen Ziele zu schützen.

In einer Zeit, in der die digitale Landschaft ständig in Bewegung ist, sind wir stolz darauf, unseren Kunden nicht nur Werkzeuge, sondern auch Partnerschaften anzubieten, um die Herausforderungen des modernen IT-Asset-Managements erfolgreich zu meistern.